EsGeeks » Seguridad & Informática & Hacking | Seguridad informática, Aprender informatica, Clases de computacion

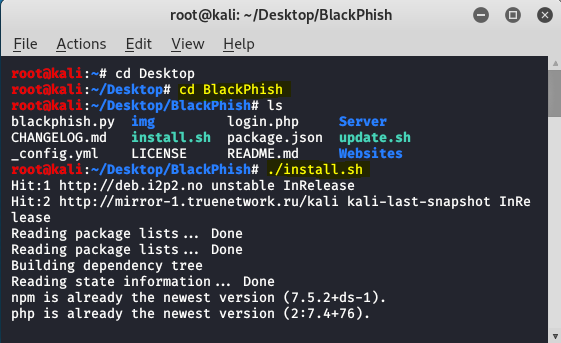

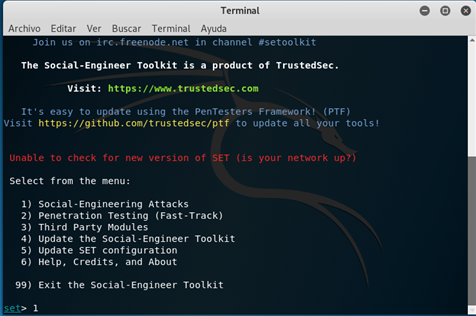

INGENIERÍA SOCIAL I: ¿Qué es el phishing y cómo enviar un email con malware adjunto? – Seguridad Informática

Los kits de herramientas de phishing MitM presentan nuevas amenazas - Synergy Advisors - Security and analytics Microsoft Partner

FLAI on Twitter: "🎯¿Qué es phishing, puede sufrirlo su empresa? 📑El avance de la tecnología nos ha brindado un sin número de herramientas magníficas: la ilimitada conectividad, la capacidad de vender, comprar,

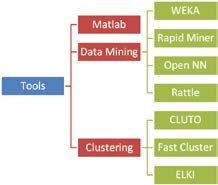

Técnicas y herramientas para ataques de Phishing con MalDocs – Parte 1 de 2 – Seguridad en Sistemas y Técnicas de Hacking. TheHackerWay (THW)

Lo mejor en herramientas anti-phishing: Phishme vs Wombat. Comparativa en características y resultados